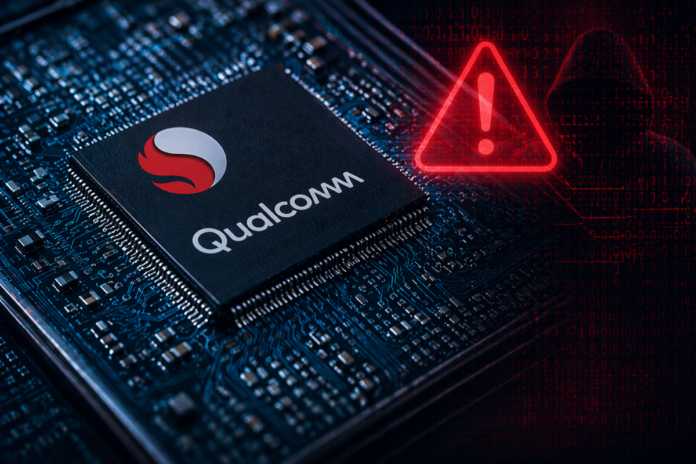

Greška je ugrađena u hardver na fabričkom nivou

Kompanija Kaspersky Lab prijavila je hardversku ranjivost u Qualcomm Snapdragon čipsetovima koja bi mogla dovesti do kompromitovanja uređaja i curenja podataka. Problem pogađa i potrošačke i industrijske uređaje, uključujući pametne telefone, tablete, automobilske komponente i IoT uređaje.

Ranjivost se nalazi u BootROM-u, firmveru za pokretanje sistema ugrađenom direktno u hardver. Stručnjaci Kaspersky ICS CERT-a predstavili su svoja otkrića na konferenciji Black Hat Asia 2026.

Napad zahteva fizički pristup uređaju. Da bi uspešno kompromitovao uređaj, napadač mora da poveže uređaj sa svojom opremom putem kabla, a kod modernih pametnih telefona to može zahtevati i prebacivanje uređaja u poseban režim rada. U pojedinim slučajevima, čak i povezivanje sa nepouzdanim USB portovima, poput stanica za punjenje na aerodromima ili u hotelima, može predstavljati bezbednosni rizik.

U slučaju uspešnog napada, napadači potencijalno mogu dobiti pristup podacima sačuvanim na uređaju, kao i komponentama poput kamere i mikrofona, izvesti sofisticirane napade i, u određenim slučajevima, preuzeti potpunu kontrolu nad uređajem.

Ranjivost pogađa Qualcomm čipsete serija MDM9x07, MDM9x45, MDM9x65, MSM8909, MSM8916, MSM8952 i SDX50. Kaspersky Lab je problem prijavio proizvođaču još u martu 2025. godine, dok je Qualcomm njegovo postojanje potvrdio u aprilu iste godine. Proizvođač je ranjivosti dodelio identifikator CVE-2026-25262.

Istraživači su takođe napomenuli da bi i čipsetovi drugih proizvođača mogli biti potencijalno ranjivi ukoliko su zasnovani na Qualcomm platformama iz navedenih serija.

Tokom istraživanja, stručnjaci su analizirali Qualcomm Sahara protokol, sistem komunikacije niskog nivoa koji se koristi za prebacivanje uređaja u režim hitnog pokretanja (EDL – Emergency Download Mode). Ovaj režim se koristi tokom popravki ili refl ešovanja uređaja, omogućavajući računaru da se poveže sa uređajem i učita softver pre nego što se operativni sistem uopšte pokrene.

Istraživači su pokazali da ranjivost tokom procesa pokretanja sistema može omogućiti napadaču da zaobiđe ključne bezbednosne mehanizme, kompromituje pouzdani lanac pokretanja i, u određenim slučajevima, instalira zlonamerni softver ili „backdoor“ u procesor aplikacija uređaja. Takav napad može dovesti do potpunog kompromitovanja sistema.

Ako je reč o pametnom telefonu ili tabletu, instalirana zadnja vrata mogu omogućiti pristup lozinkama koje korisnik unosi, datotekama, kontaktima, podacima o lokaciji, kao i kameri i mikrofonu.

Posebno je istaknut rizik od napada u lancu snabdevanja. Potencijalnom napadaču dovoljno je svega nekoliko minuta fizičkog pristupa uređaju da bi ga kompromitovao. To znači da nakon servisa, popravke ili čak kratkog ostavljanja uređaja bez nadzora, korisnik više ne može biti potpuno siguran da uređaj nije kompromitovan.

Rizik nije ograničen samo na svakodnevne situacije. Novi uređaj mogao bi biti zaražen još pre kupovine, ukoliko je kompromitovan u nekoj fazi lanca snabdevanja.

Najteža faza za napadače ostaje razvoj samog eksploita. Međutim, kada je on jednom razvijen, sam napad može biti izveden veoma brzo i ne zahteva posebno tehničko znanje od osobe koja ima fizički pristup uređaju.

Sergej Anufrijenko, stručnjak u Kaspersky ICS CERT-u, objasnio je da se ovakve ranjivosti mogu iskoristiti za instaliranje zlonamernog softvera koji je izuzetno teško otkriti i ukloniti. Takvi kompromisi omogućavaju napadačima prikriveno prikupljanje podataka ili dugoročan uticaj na rad uređaja.

Jednostavno ponovno pokretanje uređaja, kako ističe Anufrijenko, nije uvek efikasno, jer kompromitovani sistem može samo simulirati restart bez stvarnog ponovnog pokretanja. Jedini garantovani način da se potpuno obriše stanje uređaja u takvoj situaciji jeste njegovo potpuno gašenje, na primer nakon što se baterija u potpunosti isprazni.